[reinvent 2025] EC2 Image Builder를 사용한 보안 규정 준수 및 강화

Summary

EC2 Image Builder는 보안이 강화되고 규정 준수 요구사항을 만족하는 AMI를 자동으로 생성할 수 있는 AWS의 관리형 서비스입니다. CIS 벤치마크와 DoD STIG 같은 보안 기준선을 자동화하고, 취약점 스캔 및 규제 표준 테스트를 파이프라인에 통합할 수 있습니다.

리인벤트 2025 테크 블로그의 더 많은 글이 보고 싶다면?

Overview

들어가며

클라우드 환경에서 보안이 강화된 서버 이미지를 일관되게 유지하고 관리하는 것은 항상 도전 과제입니다. 특히 규정 준수 요구사항이 있는 조직에서는 수동으로 이미지를 하드닝하고 패치를 적용하는 데 많은 시간과 노력이 소요됩니다. 이번 세션에서는 EC2 Image Builder를 활용하여 보안 강화와 규정 준수를 자동화하는 방법에 대해 다룹니다.

What is EC2 Image Builder and Why Use It

EC2 Image Builder는 Amazon Machine Images(AMI)와 컨테이너 이미지를 자동으로 생성하고 유지 관리할 수 있도록 지원하는 AWS의 완전 관리형 서비스입니다. 이 서비스는 가상 머신과 컨테이너 이미지를 최신 상태로 유지하는 데 걸리는 시간을 크게 단축하며, 보안성이 높은 AMI를 빠르고 안전하게 구축할 수 있도록 설계되었습니다.

Image Builder의 작동 방식은 베이스 이미지 선택부터 시작됩니다. 온프레미스 이미지를 VMware Export Tool이나 Application Migration Service를 통해 가져오거나, Amazon Linux 2023, Windows Server 2022/2025 같은 AWS 제공 이미지를 사용할 수 있습니다.

소프트웨어 및 구성 커스터마이징 단계에서는 필요한 소프트웨어를 설치하고 보안 설정을 적용합니다. 특히 CIS 벤치마크나 DoD STIG 같은 보안 하드닝 표준이 서비스에 기본적으로 내장되어 있어, 수동 작업 없이 low, medium, high 레벨의 하드닝을 자동으로 적용할 수 있습니다.

테스트 단계에서는 AWS 제공 테스트 컴포넌트나 커스텀 테스트를 통해 이미지가 요구사항을 충족하는지 검증합니다. 마지막 배포 단계에서는 생성된 AMI를 AWS Organizations의 여러 계정이나 리전으로 자동 배포할 수 있습니다.

실제 고객 사례를 보면, 한 연방 기관은 DoD STIG 하드닝을 수동으로 수행하다가 Image Builder 도입 후 수동 작업의 85%를 자동화했습니다. 다른 대형 고객은 Commercial Cloud, GovCloud, Secret Region 등 여러 환경에서 빅데이터 애플리케이션용 이미지 생성 시간을 3개월에서 며칠로 단축했다고 합니다.

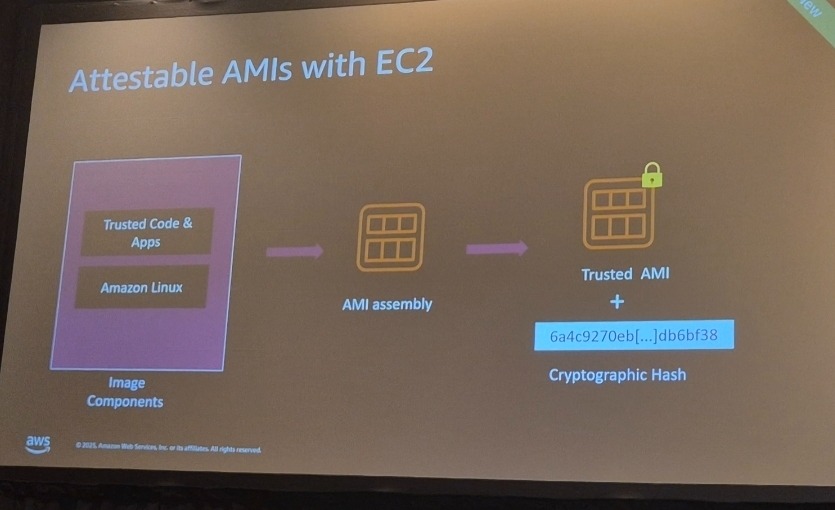

Attestable AMI는 2025년 9월 출시된 새로운 기능입니다. 모든 신뢰할 수 있는 코드와 애플리케이션을 조합하여 AMI를 빌드하고, 암호화 검증 가능한 해시를 생성합니다. 언제든 계정에서 해시를 확인하여 AMI의 무결성을 검증할 수 있으며, 여러 계정에 배포된 AMI가 동일한지도 확인할 수 있습니다.

이를 통해 매 단계마다 스크린샷으로 증거를 남기는 대신 빌드 메커니즘 자체를 감사할 수 있습니다.

Building and Maintaining Security and Compliance

보안과 규정 준수를 구축하고 유지하는 것은 지속적인 프로세스입니다. EC2 Image Builder는 이미지 하드닝 자동화, 규정 준수 지원, 그리고 다양한 AWS 서비스와의 통합을 통해 이러한 요구사항을 충족합니다.

EC2 Image Builder는 다양한 AWS 서비스와 통합되어 지속적인 보안 개선 라이프사이클을 구축합니다.

EventBridge는 통합의 핵심 허브입니다. 파이프라인이 완료될 때마다 EventBridge로 이벤트가 전송되며, 이를 통해 Lambda 함수 트리거, SNS 알림, SSM Parameter Store 업데이트 등 다양한 자동화 작업을 수행할 수 있습니다. 세션에서는 최신 배포 설정에서 SSM Parameter를 직접 업데이트할 수 있는 기능이 추가되었음이 확인되었습니다.

Systems Manager는 Image Builder의 백본 역할을 합니다. 모든 빌드 인스턴스의 오케스트레이션을 담당하며, 패치 베이스라인 관리를 통해 지속적으로 최신 패치를 AMI에 적용합니다. Windows 환경에서는 Patch Tuesday마다 자동으로 새 이미지를 빌드하도록 스케줄링할 수 있습니다.

Amazon Inspector는 실행 중인 EC2 인스턴스와 생성된 AMI에 대해 취약점 스캔을 수행합니다. 새로운 CVE가 발견되면 EventBridge를 통해 알림을 받고, 해당 CVE의 수정 방법을 Image Builder 파이프라인에 추가하여 지속적인 개선 사이클을 만들 수 있습니다.

AWS Organizations와 Service Control Policy(SCP)를 사용하여 허용된 AMI 목록을 관리할 수 있습니다. Image Builder 파이프라인이 실행될 때마다 AMI가 생성되며, 속성과 태그를 추가하여 “AWS 환경에서 실행할 수 있는 허용된 AMI”로 정의합니다.

AWS Config는 허용된 AMI에 대한 두 가지 규칙을 제공합니다. EC2 인스턴스 시작 시 계정 구성을 모니터링하여 시작된 인스턴스가 허용된 AMI 목록을 사용하지 않았음을 감지하면, 이메일로 “규정 준수하지 않는 EC2 인스턴스가 시작되었습니다”라고 알릴 수 있습니다. 더 공격적인 접근으로는 해당 인스턴스를 자동으로 종료하거나 중지할 수 있습니다.

Launch Template 자동 업데이트 기능도 유용합니다. 파이프라인의 레시피에서 구성 정보를 생성하여 매번 Launch Template을 업데이트하도록 설정할 수 있습니다. Auto Scaling 사용 시 개발 환경에서는 항상 최신 AMI를 사용하도록 하고, 프로덕션 환경에서는 수동 승인 후 업데이트할 수 있습니다.

Infrastructure as Code(IaC) 접근도 중요합니다. 대부분의 고객은 전용 Image Factory 계정을 운영하며, CloudFormation이나 Terraform을 사용하여 모든 Image Builder 리소스를 코드로 관리합니다. 이를 통해 버전 관리가 가능하며, Commercial Cloud, GovCloud, Top Secret 리전처럼 분리된 환경에서도 일관된 설정을 유지할 수 있습니다.

But What Does It Look Like in the Console?

세션의 후반부에서는 실제 AWS 콘솔을 통한 실습이 진행되었습니다. 발표자는 레시피 생성부터 파이프라인 설정, 빌드 실행까지 전 과정을 직접 시연하며 다음과 같은 내용을 설명했습니다

- 베이스 이미지 선택 옵션 (관리형 이미지, 커스텀 이미지, Marketplace 이미지)

- 빌드 컴포넌트 선택 및 구성 방법 (AWS 관리형, 사용자 생성, 타사 제공)

- 파이프라인 생성 시 스케줄 설정 (Cron 표현식, 수동 실행)

- 워크플로우 선택 (표준 vs 커스텀)

- 인프라 구성 (IAM 역할, 인스턴스 타입, VPC 설정)

- 배포 설정 (리전, 계정, AMI 공유 범위)

- 실행 중인 파이프라인의 로그 확인 및 모니터링

특히 빌드 프로세스 중 EC2 콘솔에서 실행 중인 빌드 인스턴스를 확인하고, CloudWatch Logs에서 각 단계별 상세 로그를 확인하는 과정을 보여주며 문제 해결 시 로깅의 중요성을 강조했습니다. 실습을 통해 콘솔 UI가 직관적이며, 단계별로 명확하게 구성되어 있어 처음 사용하는 사용자도 쉽게 접근할 수 있음을 확인할 수 있었습니다.

결론

이번 세션을 통해 얻은 가장 큰 인사이트는 Image Builder가 단순한 이미지 생성 도구가 아니라 지속적인 보안 개선 라이프사이클의 중심이라는 점입니다. EventBridge, Systems Manager, Inspector, Config 등 다양한 AWS 서비스와 통합되어 패치 관리, 취약점 스캔, 규정 준수 검증, 자동화된 배포까지 전체 프로세스를 자동화할 수 있습니다.

특히 Attestable AMI 기능은 감사와 규정 준수 증명에 새로운 방법론을 제시합니다. 기존의 수동적이거나 스크린샷 중심의 증거 수집 방식에서 벗어나, 암호화된 해시를 통해 빌드 프로세스 자체의 무결성을 증명할 수 있게 되었습니다.

클라우드 환경에서 보안과 규정 준수를 동시에 달성하는 것은 쉽지 않은 과제입니다. 하지만 EC2 Image Builder를 활용하면 이러한 요구사항을 자동화하고 표준화할 수 있으며, 결과적으로 보다 안전하고 일관된 인프라를 구축할 수 있습니다.