[reinvent 2025] State of the Edge: CloudFront, WAF 및 Shield를 사용한 웹 제공

Summary

CloudFront, WAF, Shield는 AWS Edge 서비스의 핵심으로, AI 시대의 새로운 보안 위협과 성능 요구사항에 대응하기 위해 지속적으로 진화하고 있습니다. 본 세션에서는 글로벌 엣지 인프라를 활용한 웹 애플리케이션의 성능 최적화와 보안 강화 전략, 그리고 Atlassian의 실제 구축 사례를 통해 엔터프라이즈급 적용 방법을 소개합니다.

리인벤트 2025 테크 블로그의 더 많은 글이 보고 싶다면?

Overview

들어가며

1. The Next Era – Agentic Web

CloudFront에서 관찰되는 데이터에 따르면, 매일 수십억 건의 요청이 ChatGPT, Claude, Perplexity, Bedrock 같은 AI 봇으로부터 발생하고 있습니다. 이는 특정 산업에 국한된 현상이 아니며, 모든 산업과 고객이 경험하고 있는 새로운 현상입니다.

전통적인 robots.txt는 더 이상 효과적이지 않습니다. robots.txt는 봇들이 “착하고 규칙을 존중하던” 시대를 위해 만들어진 것이기 때문입니다. 현대의 봇들은 크게 세 가지 유형으로 분류됩니다:

- 전통적인 검색 봇 및 사기/사칭 봇

- AI 훈련 봇 – 대규모 데이터와 모델 학습을 위해 웹을 크롤링하고 스크레이핑

- 에이전틱(Agentic) AI 봇 – 사용자를 대신하여 트랜잭션과 행동을 수행

에이전틱 AI 시대의 세 가지 주요 트렌드는 다음과 같습니다.

첫째, 트래픽 프로필의 변화입니다. 네트워크에서 POST 트래픽이 대폭 증가했으며, 채팅 애플리케이션을 위한 다수의 duplex 연결, 라이브 스트림과 비디오를 위한 대용량 객체뿐만 아니라 헤드라인을 위해 사용되는 토큰도 전송되고 있습니다.

둘째, 보안의 양면성입니다. 고객들은 AI 기반 애플리케이션 자체의 보안뿐만 아니라, AI로 구동되는 공격으로부터의 보호도 요구하고 있습니다.

셋째, 개발 사이클의 가속화입니다. 개발자들은 Bedrock Agent나 Lambda, Cursor 같은 AI 코딩 시스템과 에이전틱 시스템을 통해 애플리케이션을 빠르게 구축할 수 있습니다. 고객들은 인프라 서비스가 이러한 새로운 개발 주기의 속도에 맞춰 진화하기를 원하며, 인프라가 방해 요소가 되지 않기를 바랍니다.

2. Performance and Resiliency

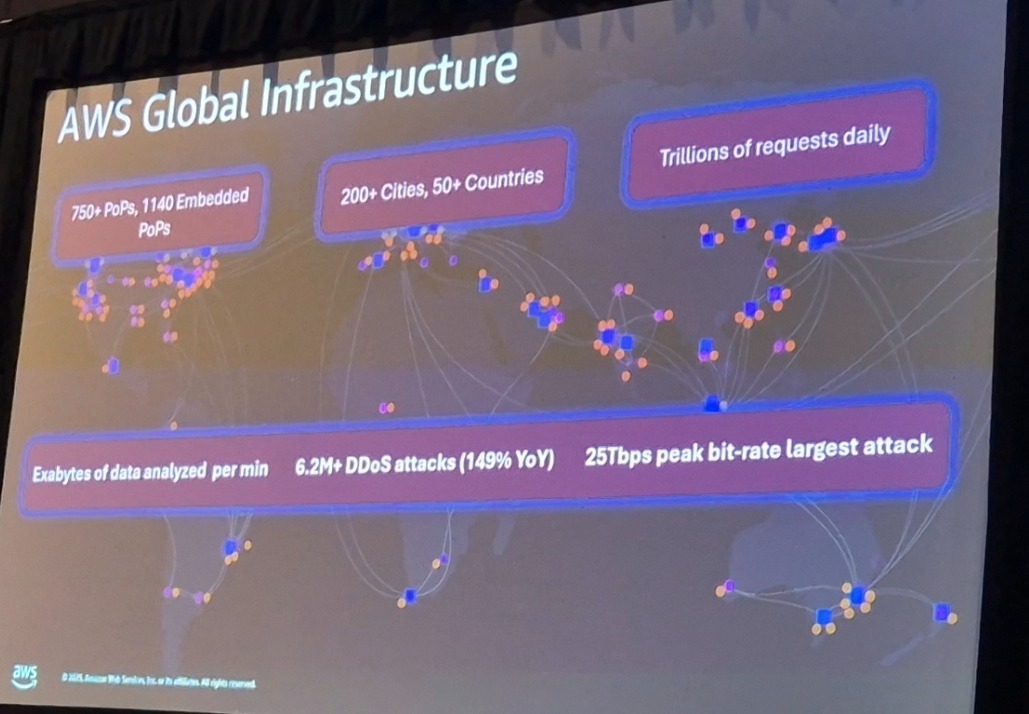

AWS의 대규모 글로벌 네트워크는 뛰어난 성능, 복원력, 보안을 기반으로 합니다. AWS 네트워크는 연간 50% 이상 성장하고 있으며, 현재 750개 이상의 PoP(Point of Presence)와 1,140개의 Embedded PoPs를 ISP 네트워크 내부 깊숙이 배포하여, 200개 이상의 도시와 50개 이상의 국가에서 전 세계 수백만 명의 사용자를 연결하고 있습니다.

이 네트워크는 하루에 수조 건의 요청을 처리하며, 주당 수백 테라바이트의 데이터를 전송합니다. 보안 측면에서도 이 네트워크는 매분 엑사바이트 규모의 데이터를 분석하며, 지난 1년간 620만 건의 DDoS 공격을 차단했으며, 이는 전년 대비 149% 증가한 수치입니다. 최대 규모의 공격은 25Tbps에 달했습니다.

우선, 최근에 출시된 주요 기능들을 알아보겠습니다.

1) Anycast Static IP 및 BYOIP(Bring Your Own IP)

기존에는 애플리케이션을 플랫폼에 배치하면 동적으로 IP가 할당되었습니다. 작년에 출시된 Anycast 기능을 통해 정적 IP를 사용할 수 있게 되었고, 고객들은 이를 엔터프라이즈 방화벽의 허용 목록에 추가하거나 ISP와의 지연시간을 제로화하는 데 활용했습니다.

최근 출시된 BYOIP 기능을 통해 이제 자신의 IP를 가져와서 사용할 수 있게 되었습니다. 이 새로운 IP 기능은 IPAM(IP Address Management)과 통합되어 AWS로 IP를 가져오는 통합된 방법을 제공합니다.

2) 2. QUIC/HTTP3 및 HTTPS DNS 레코드

2023년에 출시된 QUIC/HTTP3는 원래 Google에서 개발한 프로토콜로, 더 빠른 Time-to-First-Byte를 제공하고 연결 설정 과정을 단축합니다. TLS와 HTTP 핸드셰이크를 단일 연결로 결합합니다. 현재 CloudFront의 요청 중 25% 이상이 QUIC을 사용하고 있으며, 이는 기본적으로 제공됩니다.

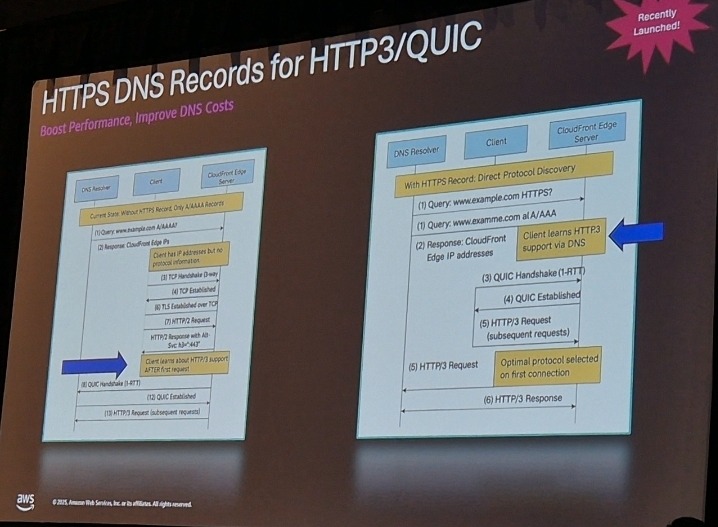

최근에는 HTTPS DNS 레코드 지원이 추가되었습니다. 이는 DNS 쿼리 자체에서 지원되는 HTTP 프로토콜에 대한 정보를 전송할 수 있는 DNS 레코드 타입입니다.

전통적인 방식에서는

- 클라이언트가 DNS 쿼리를 보내고 CloudFront IP를 받음

- TCP, TLS, HTTP 연결을 HTTP 1.1 또는 1.2로 설정

- CloudFront가 HTTP3를 지원한다는 힌트를 제공

- 최적 프로토콜로 연결하기 위한 추가 왕복 시간(RTT) 발생

HTTPS DNS 레코드를 사용하면, DNS 쿼리 자체에서 HTTP3 지원을 신호로 전달하므로, 최초 연결 시부터 바로 HTTP3 최적 프로토콜로 연결됩니다. 이는 성능 향상뿐만 아니라, 불필요한 RTT를 줄여 전체적으로 연결 비용 효율성을 높입니다.

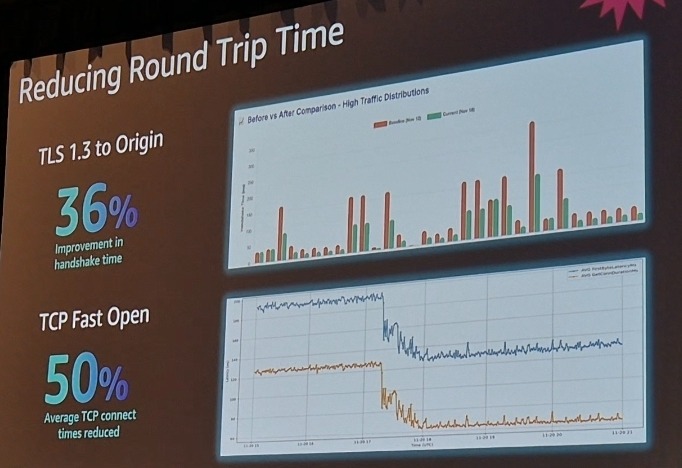

3) TLS 1.3 to Origin 및 TCP Fast Open

TLS 1.3 to Origin: CloudFront와 Origin 간의 연결에서 TLS 1.3을 설정할 수 있는 기능입니다. Origin이 TLS 1.3을 지원하면 자동으로 작동하며, 핸드셰이크 시간이 36% 개선되었습니다. TLS 1.3은 TLS 핸드셰이크를 1-RTT로 단축시키고, 재연결 시 0-RTT도 지원하기 때문입니다.

TCP Fast Open: TCP SYN 교환의 일부로 데이터를 전송할 수 있게 하는 기능입니다. 이 기능을 지원하면 TCP 연결 시간이 50% 개선됩니다. CloudFront PoP와 Regional Edge Cache 간에 기본적으로 작동합니다.

이러한 성능 개선의 가장 큰 장점은 기본적으로 활성화되어 있고, 자동으로 작동하며, 무료라는 점입니다.

3. Building a Secure Edge

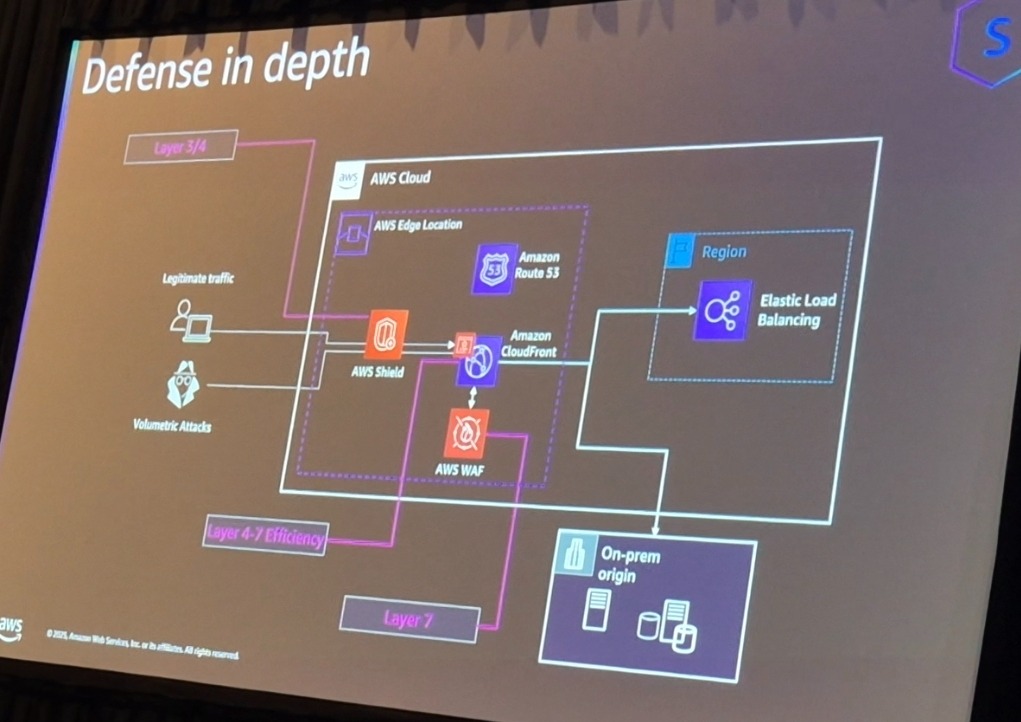

1) Defense in Depth

엣지 레벨에서의 보안은 여러 계층으로 구성됩니다. 합법적인 트래픽과 대량 공격은 AWS Edge Location에서 AWS Shield와 CloudFront를 거쳐 AWS WAF에서 필터링됩니다. 이후 Amazon Route 53과 Region의 Elastic Load Balancing을 통해 최종적으로 On-prem origin으로 전달됩니다. Layer 3/4에서는 Shield가, 주로 Layer 7(애플리케이션 계층)에서는 WAF가 각각 보안을 담당하는 다층 방어 구조입니다.

최근 출시된 VPC Origins 지원을 통해 CloudFront는 프라이빗 서브넷의 AWS Origin으로 트래픽을 직접 라우팅할 수 있으며, 크로스 계정 VPC Origin 지원도 추가되어 NAT 게이트웨이나 로드밸런서의 필요성을 줄였습니다. 또한 TLS 1.3 지원과 Post-Quantum Cryptography(PQC) 지원이 추가되어 기본적으로 미래 증명(future-proof) 보안을 제공합니다.

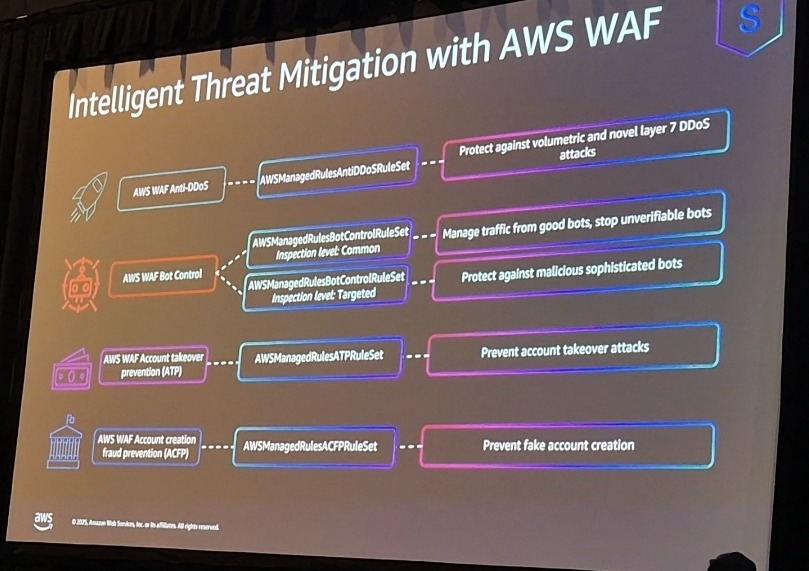

2) Intelligent Threat Mitigation with AWS WAF

AWS WAF는 다양한 Managed Rules를 통해 인텔리전스 위협을 완화시킵니다. 먼저 AWS WAF Anti-DDoS는 AWSManagedRulesAntiDDoSRuleSet을 통해 DDoS 및 Layer 7 DDoS 공격을 차단합니다. 이는 초기 공격의 최대 파동을 몇 초 만에 막는 데 매우 효과적입니다.

AWS WAF Bot Control은 두 가지 검사 수준을 제공합니다. Common 레벨은 선의의 봇으로부터 트래픽을 관리하고 검증 불가능한 봇을 차단하는 역할을 하며, Targeted 레벨은 악의적이고 정교한 봇을 차단합니다. 이는 앞서 언급한 AI 봇 트래픽 증가에 대응하는 핵심 기능입니다.

금융 서비스나 회원 기반 플랫폼에서 특히 중요한 두 가지 Rule Set도 추가되었습니다. AWS WAF Account Takeover Prevention(ATP)은 AWSManagedRulesATPRuleSet을 통해 자격 증명 스터핑(credential stuffing) 공격이나 계정 탈취 시도를 방어합니다. AWS WAF Account Creation Fraud Prevention(ACFP)은 AWSManagedRulesACFPRuleSet을 통해 가짜 계정 생성을 방지하며, 금융 혜택이나 프로모션 혜택을 악용하려는 시도를 차단합니다.

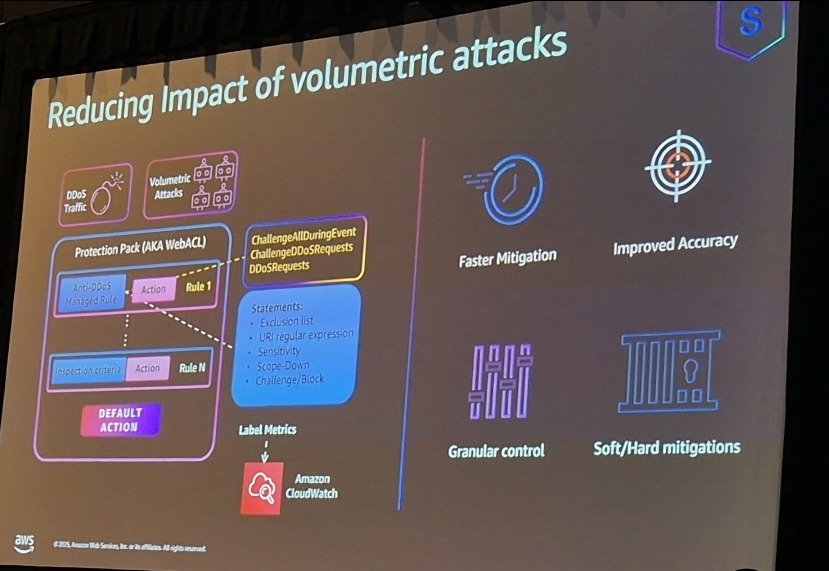

3) Reducing Impact of Volumetric Attacks

DDoS Traffic 의 영향을 줄이기 위해 Protection Pack (AKA WebACL)을 활용합니다. Anti-DDoS Managed Rule에서 Rule 1과 Rule N을 정의하고, 특정 조건(Statements: Exclusion list, URI regular expression, Sensitivity, Scope-down, Challenge/Block)을 기반으로 Label Metrics를 생성합니다. 이는 Amazon CloudWatch로 전송되어 모니터링됩니다.

Default Action을 설정하고 Challenge/Allow During Event와 Challenge/DDoS Requests, DDoS Requests 등의 조건에 따라 처리합니다.

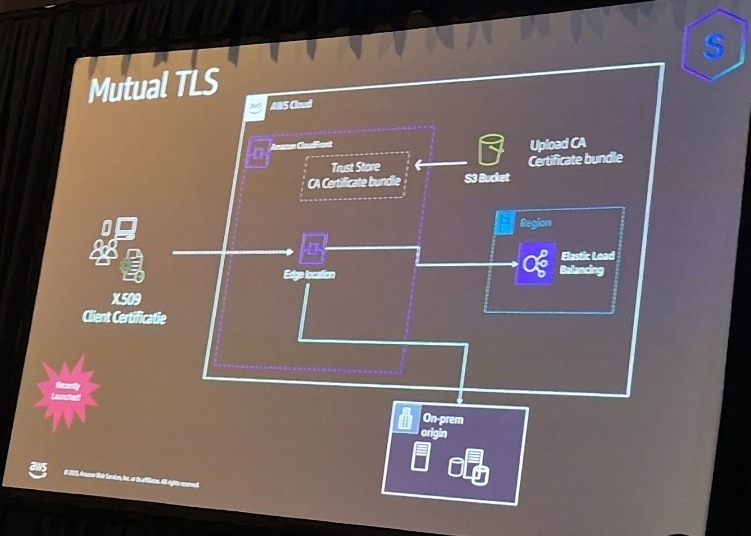

4) Mutual TLS: 양방향 인증 보안

Mutual TLS(mTLS)는 표준 TLS를 확장하여 양방향 인증을 제공하는 보안 프로토콜입니다. X.509 Client Certificate를 가진 클라이언트가 Amazon CloudFront의 Trust Store (CA Certificate Bundle)와 S3 Bucket을 통해 인증을 받고, Region의 Elastic Load Balancing을 거쳐 On-prem origin으로 안전하게 연결됩니다.

mTLS는 두 가지 운영 모드를 지원합니다

- 표준 TLS 트래픽 허용

- mTLS 트래픽 허용

이를 통해 두 경로 간 점진적 마이그레이션이 가능하며, 클라이언트와 서버 모두 서로를 인증하여 보안을 강화합니다. Upload CA Certificate Bundle을 통해 인증서 관리가 간편하며, AWS Cloud 환경에서 안전한 통신을 보장합니다.

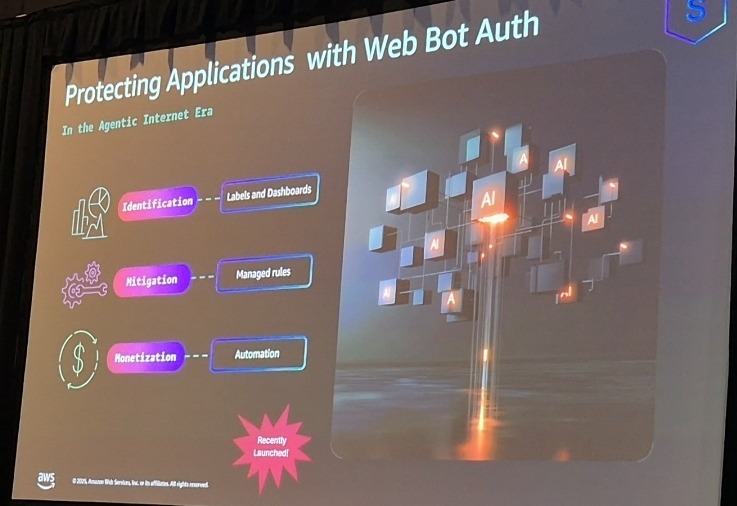

5) Protecting Applications with Web Bot Authentication

마지막으로 Web Application Bot Authentication에 대해 소개했습니다. 이는 암호화된 검증 프로세스를 통해 합법적인 AI 에이전트가 배포에 액세스할 수 있도록 하는 기능입니다. 블록체인 기반 검증을 생성하여 AI 에이전트가 애플리케이션의 특정 부분에 액세스할 수 있도록 하며, 검증된 봇은 자동으로 허용하고 미검증 봇은 차단하는 룰이 적용됩니다.

먼저 위험을 식별하고 완화하고자 하는 것을 결정합니다. 이는 카테고리화 또는 간단한 AI 레이블을 통해 이루어지며, 원하는 특정 부분을 선택할 수 있습니다. 웹 앱 인증을 통해 애플리케이션을 더욱 깊이 통합하여 이러한 봇 트래픽을 수익화할 수도 있습니다. AWS는 이 기능을 지속적으로 개선하고 있으며, 추가 기능을 계속 추가할 예정입니다.

4. Ease of Use

보안 파트 이후 Nishit Sawhney는 다시 등장하여 개발자 경험 개선에 대해 설명했습니다. 많은 고객들이 끊임없이 진화하는 보안 환경에서 보안을 개선하는 것이 어렵다고 말하지만, 이것이 어려울 필요는 없으며 AWS가 이 문제를 해결하기 위해 대규모로 투자하고 있다고 강조했습니다.

1) Reimagined Developer Experience

올해 초 AWS는 CloudFront와 WAF의 보안 규칙 구성에 대한 개발자 경험을 재설계했습니다. Protection Bundles를 통해 CloudFront에 WAF 기능을 추가할 수 있으며, 이는 트래픽 프로필에 맞춰진 맞춤형 규칙과 규칙 세트입니다. 향상된 가시성과 더 쉽고 직관적인 구성 제어가 함께 제공됩니다.

AWS는 향후 더 스마트한 권장 사항과 자동화된 트래픽 분석 기능을 이러한 Rule Pack에 추가할 예정입니다. 이미 이러한 개선을 통해 초기 구성 단계가 80% 감소했고, 고객이 CloudFront에서 보안 규칙을 구성하는 성공률이 극적으로 향상되었습니다.

2) Flat-Rate Pricing Plans

Nishit는 개발자 복잡성이 단순히 기술적 복잡성만이 아니라 가격 복잡성이기도 하다고 언급했습니다. CloudFront가 2008년 출시되었을 때, 종량제 가격으로 CDN 업계를 혁신했습니다. 고객들은 단순히 CDN을 사용하고 트래픽이 증가함에 따라 비용을 지불하면 되었고, 가격은 그에 따라 조정되었습니다. 그러나 수년에 걸쳐 고객들은 종량제 가격 모델을 좋아하면서도 예상치 못한 비용 급증을 우려했습니다. 웹사이트가 인기를 끌어 바이럴되거나, 핫링크 공격이나 불필요한 공격을 받아 요청 비용이 기하급수적으로 증가할 수 있었습니다.

AWS는 이 문제를 Flat-Rate Pricing Plans(정액제 요금제)로 해결했습니다. 이는 2주 전에 출시되었으며, 무료 티어 플랜부터 시작합니다. 이 요금제에는 CloudFront뿐만 아니라 Amazon S3, Route 53, CloudFront Functions, ECM 등 다양한 서비스가 포함됩니다.

이러한 요금제는 초과 요금이 전혀 없습니다. 고정 월별 요금을 지불하거나 무료 티어 플랜으로 시작하여 비즈니스 성장에 따라 업그레이드하되, 초과 요금이나 예측 불가능한 가격은 더 이상 발생하지 않습니다. 약정도 없습니다. 출시 1주일 만에 수만 명의 고객이 이 플랜을 활용하여 애플리케이션을 제공하고 있습니다.

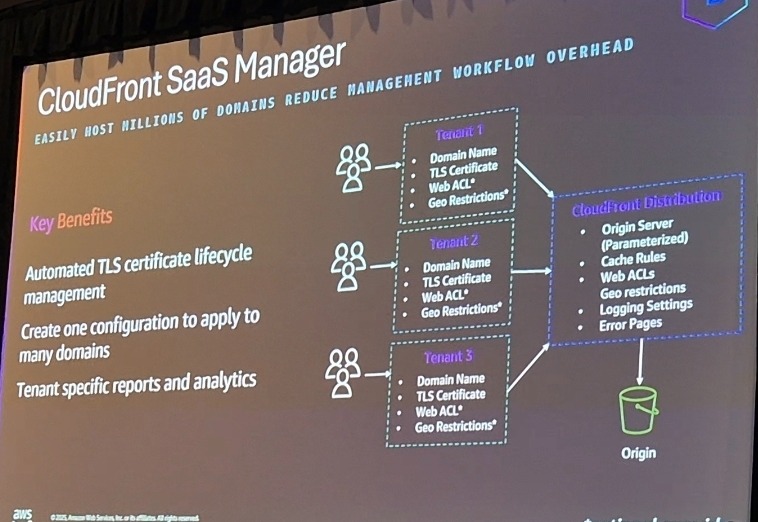

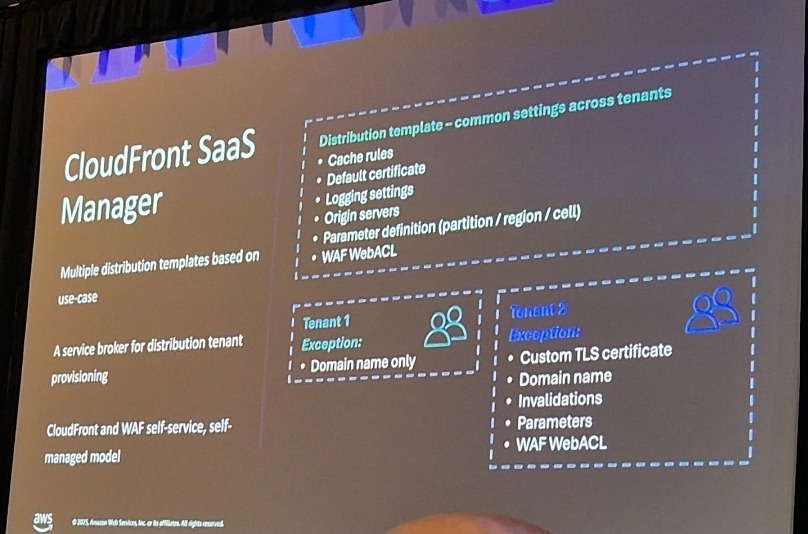

3) CloudFront SaaS Manager

또 다른 큰 단순화는 CloudFront SaaS Manager입니다. 많은 고객이 멀티테넌트 애플리케이션에서 수백만 개 또는 수십만 개의 도메인을 호스팅합니다. Wix, Webflow, Squarespace, Weebly 같은 웹사이트 빌더 플랫폼과 Cursor, Replit 같은 플랫폼도 고객이 많은 멀티테넌트 도메인과 테넌트를 가진 애플리케이션을 구축할 수 있게 합니다.

지금까지는 개별 배포본을 생성하고 캐시 정책이나 보안 정책 같은 정책을 각 배포본에 개별적으로 적용해야 했습니다. CloudFront SaaS Manager는 AWS 엣지에서 멀티테넌트 애플리케이션을 처리할 수 있는 통합되고 극적으로 단순화된 경험을 제공합니다.

전체 테넌트 목록에 적용할 수 있는 템플릿 정책을 적용하거나, 프리미엄 고객이 있거나 다른 등급의 고객이 있는 경우 특정 정책을 재정의할 수도 있습니다. 이것은 첫 번째 단계이며, AWS는 테넌트별 분석 및 보고서 같은 더 많은 기능을 추가하고 있습니다.

5. How Atlassian is leveraging AWS Edge Services

세션의 마지막은 Atlassian의 Ambrose Phey가 발표한 실제 구축 사례였습니다.

Atlassian은 Jira, Confluence 등 글로벌 협업 도구를 제공하며, 2016년 AWS 마이그레이션을 시작해 2022년 완료했습니다. 현재 매일 수백억 건의 요청을 13개 리전에서 처리하며, 수 페타바이트의 데이터를 전송하고 있습니다.

CloudFront 마이그레이션의 목표는 글로벌 보안 태세 강화, 엣지에서의 다층 방어 구축, 최종 사용자 레이턴시 개선이었습니다.

Ambrose Phey은 “왜 로드밸런서에 WAF를 배치하지 않고 CloudFront를 선택했는가?”라는 질문에 대해 “NLB는 Layer 3/4 구성 요소이기 때문에 WAF 로직을 배치하기에 적합하지 않습니다. ALB에 WAF를 배치할 수도 있지만, 이 경우 여전히 Egress Proxy가 많은 악성 트래픽을 처리해야 하는 부담이 있습니다. Atlassian은 방어 계층을 컴퓨팅 인프라보다 앞단인 엣지로 밀어내어, 악성 트래픽이 애플리케이션 인프라에 도달하기 전에 차단하고자 했습니다.” 라고 설명했습니다.

1) A Unique CDN Presence

많은 Atlassian 고객은 엄격한 송신 제어를 요구하며, 회사 IP에서만 제품 접근을 허용해야 합니다. CloudFront의 전통적인 공유 동적 IP로는 다른 고객과 구별이 불가능했습니다. CloudFront Anycast Static IP 기능을 활용해 전용 IP 세트를 할당받아, 고객이 방화벽 정책에서 Atlassian을 고유하게 식별할 수 있게 했습니다. 이는 엔터프라이즈 고객의 네트워크 정책 준수를 위해 필수적이었습니다.

2) Build Effective Protections

Atlassian은 WAF Managed Rules를 배포하며, Anti-DDoS, Common Web Attacks, Reputation-based rules와 다양한 커스텀 규칙을 결합했습니다. 규칙을 효과적으로 계층화하는 접근 방식을 사용했습니다: ① 신뢰 트래픽 레이블링 → ② 엄격한 차단 규칙 → ③ 속도 제한 및 커스텀 규칙 → ④ IP Reputation 목록. 특히 Managed Anti-DDoS Rule Set을 초기에 배치하여 공격의 최대 파동을 몇 초 만에 차단하는 데 효과적이었습니다.

3) Tuning Rule

WAF 규칙 튜닝은 반복적인 프로세스로, 시간과 인내가 필요합니다. Atlassian은 규칙 세트를 Count 모드로 먼저 배포하여 관찰하고 조정한 후, Block이나 Challenge 액션으로 전환하는 방식을 권장했습니다. Confluence 페이지에 HTML이나 JavaScript 코드가 포함되거나, 고객이 Jira 티켓 코멘트에 소스 코드를 입력하는 등의 사용 사례를 위한 튜닝이 필요했습니다. 그 결과 현재 파일 스캐너의 수십만 건의 요청을 차단하고, 가끔 수천만~수억 건의 DDoS 공격을 방어하고 있습니다.

4) Optimizing for Data Residency

Atlassian은 고객이 데이터 호스팅 위치를 선택할 수 있는 Data Residency 기능을 제공합니다. 규제 산업에서 특히 중요한 이 요구사항을 충족하기 위해, CloudFront의 Key-Value Store와 CloudFront Functions를 활용했습니다. 고객의 사이트 이름으로 데이터 리전을 조회하고, 트래픽을 해당 데이터 센터로 직접 라우팅하는 로직을 구현했습니다.

이를 통해 여러 사용 경험에서 Time-to-First-Byte가 개선되었고, 특히 리전 간 트래픽을 완전히 제거하여 AWS 리전과 CloudFront 간 데이터 전송 비용 제로 레이팅 혜택을 받았습니다. 또한 WAF가 차단한 요청도 CloudFront에서 제로 레이팅되어 ALB 대비 추가 비용 절감 효과를 얻었습니다. Dan이 제시한 그래프에 따르면, 데이터 전송 비용과 리전 간 전송 비용이 대폭 감소했습니다.

다음은 Ambrose Phey가 말하는 실전에 대한 팁입니다.

① NLB를 Origin으로 사용 시 드레이닝 이벤트 중 HTTP Connection: close 헤더 반환

② Cache-Control의 stale-if-error와 stale-while-revalidate 활용

③ Origin Keep-Alive Timeout 조정으로 약 100~150ms 속도 향상

마지막으로 CloudFront SaaS Manager를 통해 수천 개의 내부 서비스를 확장 가능하게 관리하는 방법을 소개했습니다. Multi-Tenant Distribution을 활용해 엣지 팀이 글로벌 구성을 관리하면서도, 서비스 소유자가 셀프 서비스로 CloudFront를 배포하고 관리할 수 있게 했습니다.